| Эффективная работа [334] |

| Windows 10 [307] |

| Около Windows [242] |

| Интернет и социальные сети [10] |

| Безопасность и защита [96] |

| Windows 11 [93] |

| Только лучшее [10] |

| Технологии [44] |

| Комплектующие ПК [176] |

| Лучшие устройства и технологии [144] |

| Ошибки и исправления [31] |

|

Windows-Софт [4]

Откройте для себя мир возможностей операционной системы Windows с нашим разделом о программном обеспечении! Здесь вы найдёте увлекательные и подробные обзоры самых полезных приложений — от незаменимых инструментов для продуктивной работы до захватывающих развлечений. Мы тщательно тестируем каждый софт, чтобы вы могли с лёгкостью подобрать решения под любые задачи: ускорить работу ПК, защитить данные, создать впечатляющий дизайн или погрузиться в игровые вселенные. Забудьте о бессистемном поиске и сомнительных рекомендациях: наши эксперты делятся честными оценками, раскрывают скрытые функции программ и показывают, как максимально эффективно использовать их в повседневной жизни. Оптимизируйте свой опыт работы с Windows — с надёжным гидом, который поможет превратить компьютер в идеального помощника!

|

|

Сетевые технологии [3]

Разбираемся в сетевых технологиях через призму Windows — просто и понятно. В этом разделе блога вы найдёте увлекательные и практичные материалы о работе сетевых компонентов в операционной системе Windows (от 7 до 11): от базовых настроек локальной сети и устранения типичных ошибок подключения до тонкостей работы с брандмауэром, маршрутизацией и инструментами диагностики. Научитесь оптимизировать скорость интернета, обеспечивать безопасность передачи данных и эффективно использовать встроенные возможности ОС для решения самых разных сетевых задач. Материалы будут полезны как начинающим пользователям, которые хотят освоить основы, так и опытным специалистам, стремящимся расширить свою экспертизу: мы превращаем сложные технические нюансы в понятные пошаговые решения, подкреплённые актуальными кейсами и реальными сценариями использования.

|

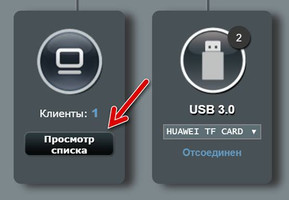

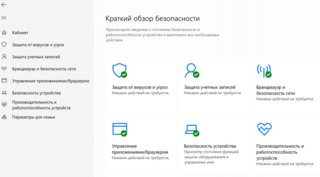

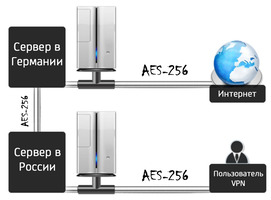

Как выяснить, кто подключается к сети Wi-Fi без разрешенияВ этом руководстве мы объясним, как узнать, подключается ли кто-либо к домашней или офисной сети Wi-Fi и использует ли подключение к Интернету без нашего ведома. Если скорость соединения  Зачем нужен файл hosts – как добавлять записи в файл хостов WindowsХост-файл Windows представляет собой текстовый файл, который используется операционной системой для отображения имени хоста для IP-адреса. Файл хостов связывает и хранит  Как настроить защиту данных в системе Windows 10 – это очень важноЗащитники прав потребителей постоянно рекомендуют быть более осторожными с раскрытием собственных данных. Используя пользовательские данные, компании могут достичь гораздо большего, чем вы  Бесплатные надёжные антивирусы для защиты Windows в 2026 годуЗащитник Windows улучшается, но вы все равно не должны полагаться на средства безопасности Windows в качестве единственного средства защиты. Многие бесплатные сторонние приложения для обеспечения  Какой антивирус надёжно защитит Windows от вирусов в 2026 году«Мне не нужен антивирус», – всё чаще можно услышать от пользователей. «Я использую компьютер только для электронной почты, просмотра видео на YouTube и редкой переписки с «друзьями». Я не придаю  Как обеспечить полную безопасность компьютера с WindowsКогда сталкиваешься с компьютером, который работает нестабильно из-за проблем с безопасностью, это вызывает раздражение и разочарование. Но, даже если вам пока не доводилось иметь дело с  Как и зачем шифровать файлы перед сохранением на облачном сервереВаши файлы можно легко синхронизировать с популярными облачными сервисами, такими как OneDrive или Dropbox. Однако, несмотря на все удобства, существует риск, что вы можете случайно забыть об их  Использование VPN для защиты в Интернете – руководство для начинающихВ последние годы VPN стали невероятно популярными, и обсуждения вокруг них не утихают. Мы уже подробно рассмотрели множество аспектов, связанных с безопасностью и защитой данных. Теперь,  Как создать из флешки USB-ключ безопасного входа в WindowsВ интересах безопасности данных некоторые люди обращаются к сторонним USB-устройствам, которые служат  Файл hosts в системе Windows – для чего используется и как настроитьФайл hosts содержит список имён компьютеров и связанных с ними IP-адресов. Файлы Hosts используются Microsoft Windows и другими сетевыми операционными системами в качестве |